Meine Vermutung hinsichtlich des Nutzens der iCloud-Accounts stehlenden Malware namens "KeyRaider", die sich über Cydia-Tweaks verbreiten konnte und mal eben 225.000 Menschen beraubte, hat sich als unvollständig herausgestellt. Ich dachte zunächst, dass es simpler Accountdiebstahl sei, der auf unterschiedlichen Wegen lukrativ vermarktet wurde. Aber das ist nicht die ganze Story.

Wie erfolgreich ist diese KeyRaider Malware?

Vom Palo Alto Networks Forschungszentrum berichtet Claud Xiao von der KeyRaider-Malware/Spyware, vor der wir kürzlich warnten. In Kooperation mit der InfoSec-Gruppe "WeipTech" konnten 92 Proben dieser Malware unter dem digitalen Mikroskop seziert werden, um den Zweck der Attacke freizulegen. Im Juli hackten die WeipTech-Mitglieder den Kontrollserver des Angreifers und konnten Informationen extrahieren. Es handelt sich vermutlich um den größten erfolgreichen und bekannten Accountdiebstahl im Apple-Ökosystem.

Meine Empfehlungen für dich

Die 4-Stunden-Woche - Mehr Zeit, mehr Geld, mehr Leben | Der Welt-Besteller für eine geniale Work-Life-Balance, ortsunabhängiges Arbeiten und ein fantastisches Leben.

Bestes iPhone Leder-Case - Eleganter kannst du dein iPhone nicht gegen Schmutz und Kratzer schützen. Das 2in1 Leder-Case von Solo Pelle ist abnehmbar, kommt mit Kartenfächern daher und sieht einfach nur mega aus.

Mein liebster Arbeitsstuhl - Ohne den Swopper Air hätte ich sicherlich mehr Rückenschmerzen. Er fördert trotz Sitzposition eine bewegliche Wirbelsäule und hält mich beim Arbeiten aktiv. Das ist ein riesiger Vorteil zum stink normalen Bürostuhl.

Betroffen sind User aus mindestens 18 Ländern. Inklusive Deutschland, Frankreich, Italien, Spanien, Großbritannien und den Vereinigten Staaten, sowie natürlich Russland und China. Übrigens: Ich schreibe hier "natürlich", weil letztere beide Regionen für den freieren Umgang mit iOS-Piraterie und entsprechende Quellen bekannt sind.

Wie zieht man sich KeyRaider zu? Was passiert dann?

Nur Jailbreaker können sich KeyRaider einfangen. Aber nicht alle Jailbreaker, also keine Panik. Die Malware ist über ein hierzulande eher unübliches Cydia-Repo (Weiphone) verbreitet worden, nicht etwa über BigBoss und andere namhafte, reputable Repositories. Im Weiphone-Repo können User ihre eigenen Apps und Tweaks hochladen und mit anderen teilen. Perfekte Bühne für eine Malware-Show der Extraklasse!

Über MobileSubstrate hakt sich der Schadcode in Systemprozesse ein und klaut Usernamen, Passwörter sowie die GUID des Geräts über abgelauschten Traffic und bedient sich an Push-Zertifikaten, privaten Verschlüsselungs-Keys, App Store Bezahldaten. Außerdem nimmt sie weitere Modifikationen am System vor.

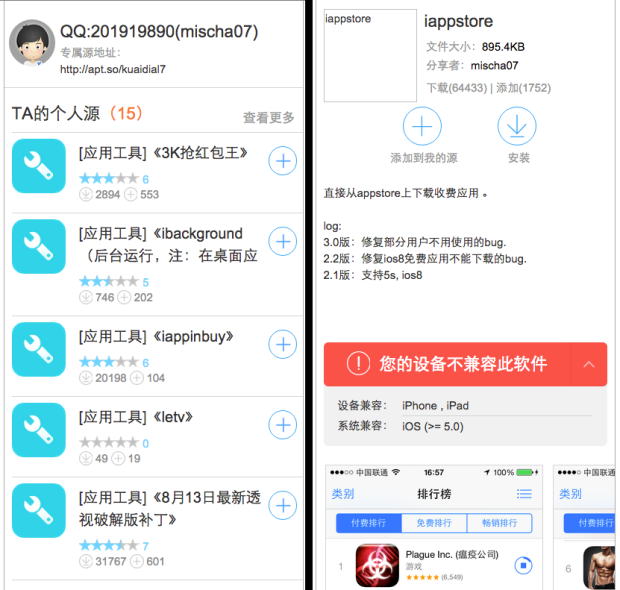

Die Daten landen auf einem (soweit ersichtlich) zentralisierten Server, der mit der Beute weitere Lücken ausnutzt und den Umfang ausweitet. Als Urheber wird der User "mischa07" auf dem Weiphone Repo vermutet, da sein Account mindestens 15 befallene Tweaks zum Download anbietet und in den Verschlüsselungskeys des Malware-Codes als String auftaucht.

Und wieso das alles? Großer Reibach mit iCloud-Accounts und Zahlungsdaten?

Und jetzt kommt's: Eines der Ziele dieser Attacke ist es, die User zweier Tweaks zum kostenlosen Download von kostenpflichtigen Apps und dem konsequenzbefreiten Erwerb von In-App-Käufen zu befähigen. Der Hacker hinter der Malware agiert also wie eine Art "blinder Robin Hood" und verhilft einigen Usern seiner Tweaks zum Geld der Opfer.

Es handelt sich dabei um "iappinbuy" und "iappstore". Die anderen Tweaks des Users stammen auch überwiegend aus einer interessanten Ecke: Es geht oftmals um kostenlose Schlumpfbeeren (IAPs), Game Cheating, System-Tuning oder Werbeblocker.

Das klingt ganz nach der Idee von Soylent Green, denn diese IAPs sind "aus Menschen gemacht". Etwa 20.000 User benutzen also Tweaks, deren vermeintlich kostenlose Früchte der Piraterie-Ecke von etwa 225.000 Opfern der Malware bezahlt werden.

Aber das ist nicht alles

Als weitere Verwendungszwecke mit etwas mehr Kommerzialisierungspotential fanden die Security Researcher auch Spam via iCloud-Mail und anderer echter Mailadressen (die nicht so schnell auf einer Blacklist landen), illegale App-Promo (für ein paar hundert Dollar landet eine App ganz oben, wenn sie tausende User scheinbar herunterladen), Ransomware (das KeyRaider-Tool sperrt Geräte gegen Lösesummen), Device Unlocking (Entsperren von via iCloud gesperrter, gestohlener Geräte) und andere mögliche Attacken.

Wie kann ich mich schützen?

Wir empfehlen nach wie vor, die 2-Faktor-Authentifikation (zweistufige Bestätigung) für eure Apple ID bzw. iCloud Accounts anzuknipsen.

Noch kein Fan? Folge WEBLOGIT auf Facebook oder Twitter, um nichts zu verpassen! ↵