Es gibt im mobilen Bereich diverse Sicherheitslücken, die große Teile von iOS, Windows Phone und Google Android ohne große Hürden kompromittieren. Sicherheit ist eine Illusion, insbesondere wenn es um Smartphones und Tablets geht. Aber dass sich Android mit einer läppischen Kurznachricht bereits komplett übernehmen lässt, ist nun wirklich albern. Der Angreifer braucht nur die Rufnummer des Opfers und es kann losgehen.

Android hacken - leicht gemacht!

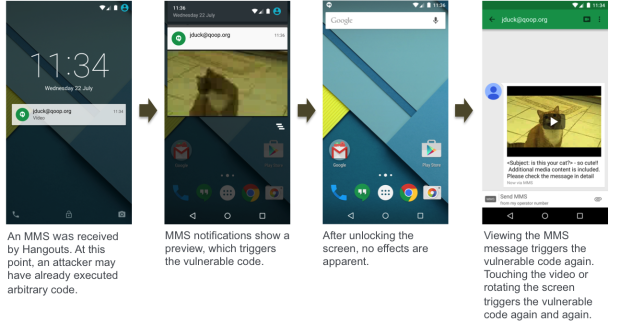

InfoSec-Experten von Zimperium (die übrigens Freunde unserer Jailbreak-Stars sind) fanden eine klaffende Sicherheitslücke in Google Hangouts, der Chat-App von Google. Diese verarbeitet Videos, die in einer MMS-Textmitteilung geschickt werden, direkt bei Eingang der Nachricht. Eine Medienbibliothek namens Stagefright kümmert sich automatisch um die Verarbeitung von Videoclips. Schwupp, greift das Exploit von Zimperium.

Meine Empfehlungen für dich

Die 4-Stunden-Woche - Mehr Zeit, mehr Geld, mehr Leben | Der Welt-Besteller für eine geniale Work-Life-Balance, ortsunabhängiges Arbeiten und ein fantastisches Leben.

Bestes iPhone Leder-Case - Eleganter kannst du dein iPhone nicht gegen Schmutz und Kratzer schützen. Das 2in1 Leder-Case von Solo Pelle ist abnehmbar, kommt mit Kartenfächern daher und sieht einfach nur mega aus.

Mein liebster Arbeitsstuhl - Ohne den Swopper Air hätte ich sicherlich mehr Rückenschmerzen. Er fördert trotz Sitzposition eine bewegliche Wirbelsäule und hält mich beim Arbeiten aktiv. Das ist ein riesiger Vorteil zum stink normalen Bürostuhl.

Noch bevor überhaupt eine Benachrichtigung über den Erhalt einer Nachricht ertönt, "gehört" das Smartphone dem Hacker. Dasselbe funktioniert übrigens mit der Standard-App für SMS/MMS unter Android, hier muss das Opfer die Nachricht aber öffnen.

In beiden Fällen ist es nicht notwendig, dass das Video mit der "Ladung" überhaupt abgespielt werden muss. Die Sicherheitslücke lässt sich sofort nutzen und verschafft den Hackern Zugriff auf alle relevanten Daten, Hardware-Features wie die Kamera und das Mikrofon sowie alle weiteren Späße, die man sich in der eigenen Fantasie ausmalen kann. Das "geladene" Video kann auf Wunsch auch direkt vom Gerät verschwinden, um die Spurenlast zu minimieren. Lediglich die Benachrichtigung bleibt dann kurz auf dem Display sichtbar.

Hier die CVE-Nummern für das Exploit:

- CVE-2015-1538

- CVE-2015-1539

- CVE-2015-3824

- CVE-2015-3826

- CVE-2015-3827

- CVE-2015-3828

- CVE-2015-3829

Immer her mit dem Trojaner

Nachrichten sind praktisch eine automatische Annahmestation für Malware und Spyware unter Android. Und ich bin sehr überrascht, dass dieser doch sehr offensichtliche Angriffsvektor erst jetzt als solcher aufgedeckt wurde. Ähnlich dem automatischen Öffnen von Anhängen oder Dateitransfers in IM-Clients ist das ja eine uralte Methode, die hier wieder aufblüht. Die Sicherheitslücke betrifft laut Zimperium so ziemlich alle Androiden (ca. 95% aller Devices) im Umlauf. Sage und schreibe 950 Millionen potentielle Opfer.

Nun sind die Jungs von Zimperium keine Bösewichte, sondern wirklich von noblen Bemühungen angetrieben. Sie wollen die Lücken geschlossen sehen, packen also sogar Patches für die Sicherheitslücken in ihre Mail an Google. Die Herrschaften aus Mountain View antworten wiederum innerhalb von 48 Stunden und versichern, die Patches sinnvoll einzusetzen - sie danken auch Zimperium für die Aufdeckung.

Natürlich bleibt die Werbung der Sicherheitsexperten nicht aus, die behaupten dass Industriekunden mit ihrer Lösung vor der Stagefright-Lücke geschützt sind.

Updatepolitik: Die Sicherheitsbremse

Leider wurde die Lage schnell ernüchternd, als klar wurde, wie wenige Geräte die Patches im recht langsamen Tempo der Android-Updatepolitik bekämen.

Nur 20% bis 50% der Devices bekommen den Patch, dabei ist Google übrigens nicht der Alleinschuldige. Smartphonehersteller, Carrier und Vertragspartner halten den Prozess auf. Diesen mangelt es an Inzentiven, die bestehenden älteren Geräte auf Vordermann zu bringen. Man wolle ja neue Ware verkaufen, nicht die Kunden an den alten Kram binden. Das ist äußerst ungünstig, wenn man bedenkt dass 99% der Hardware laut Antiviren-Hersteller F-Secure für Android konzipiert ist. Ich bleibe dann doch mal lieber bei meinem iPhone.

Noch kein Fan? Folge WEBLOGIT auf Facebook oder Twitter, um nichts zu verpassen! ↵