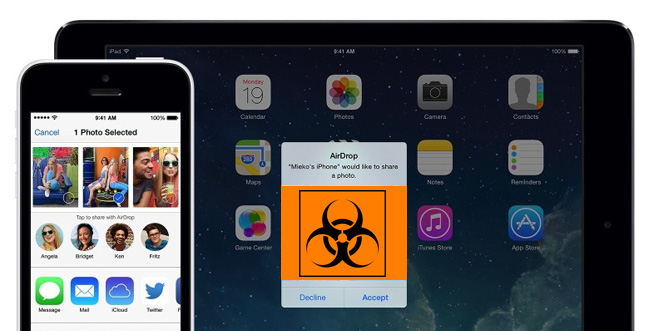

Eine schwerwiegende Sicherheitslücke in iOS erlaubt die Installation von Malware via AirDrop. Betroffen sind alle Geräte unterhalb iOS 9.0, der Bug geht bis zu iOS 7 zurück und ist auch in der letzten Version von iOS 8 (v 8.4.1) noch vorhanden. Außerdem betroffen ist Mac OS X Yosemite, unter El Capitan gibt es die Sicherheitslücke nicht mehr.

Mit dem AirDrop Exploit kann der Angreifer eine "directory traversal"-Attacke ausführen, also Dateien in anderen als den dafür vorgesehenen Ordnern abspeichern. Das funktioniert unabhängig davon, ob ihr die eingehende Datei des Hackers annehmt, oder ablehnt. Die Folgen sind ziemlich katastrophal und hebeln die komplette Sicherheit von iOS aus.

Darauffolgende Modifikationen an iOS erlauben dem Hacker nämlich die Installation beliebiger Apps, unter Einsatz eines Enterprise-Zertifikats für Großunternehmen. Ähnlich wie einst bei GBA4iOS lässt sich somit eine nicht im App Store erhältliche App installieren. Das Zertifikat wird automatisch als vertrauenswürdig vom iOS-Device-Opfer geschluckt.

Mark Dowd, der Entdecker dieser Sicherheitslücke, schaffte es zum Abschluss sogar die native Telefon-App mit seiner Malware-Version auszutauschen. Nach einem Reboot gehört das iPhone völlig ihm. Hier eine Video-Demo der Attacke:

Bei deaktiviertem AirDrop-Feature (unten im Kontrollzentrum / Control Center) kann euch nichts passieren. Wer Wert auf seine Datensicherheit legt oder aus privaten wie beruflichen Gründen legen muss, sollte das heutige Update auf iOS 9 erwägen. Selbiges gilt für Mac OS X El Capitan, falls nicht schon geschehen.

Noch kein Fan? Folge WEBLOGIT auf Facebook oder Twitter, um nichts zu verpassen! ↵